Vol. 2 | N. 4 | Pp. 59–60 | 2026 | ISSN xxxx-xxxx

Alerta: Nova campanha detectada pela Microsoft tem WhatsApp como vetor de ataque

Publicado dia 31 de Março, o artigo da Microsoft [1] detalha uma nova campanha, com início no final de Fevereiro deste ano (2026), que combina técnicas de engenharia social com ofuscações simples e eficazes para infectar a máquina do alvo.

Ao empregar o WhatsApp, o agente de ameaça distribui arquivos em Visual Basic Script (VBS) ofuscados posteriormente com técnicas conhecidas como “living-off-the-land” (LOTL), diferente dos ataques tradicionais a infecção é com ferramentas já presentes no sistema (PowerShell, Mimikatz, Chrome, etc). O uso de técnicas LOTL se destacam ao reduzir a necessidade de binários maliciosos, o que dificulta a detecção e, consequentemente, aumenta as chances de sucesso do ataque.

Cadeia de Ataque

Visando estabelecer persistência e acesso remoto, a cadeia de ataque da campanha escala privilégios e instala pacotes maliciosos em Microsoft Installer (MSI) para manter controle sobre o sistema. O acesso inicial aparece com a entrega de scripts maliciosos na plataforma de mensagens WhatsApp, explorando a casualidade e sua difusão no meio comercial. Assim, quando executados, eles criam diretórios escondidos e versões renomeadas de utilitários legítimos do Windows (por exemplo, ‘curl.exe‘ para ‘netapi.dll‘) fazendo com que ambientes sem monitoramento de metadados dos binários, como Portable Executable (PE), ignorem quaisquer discrepâncias, abrindo margem para as seguintes etapas.

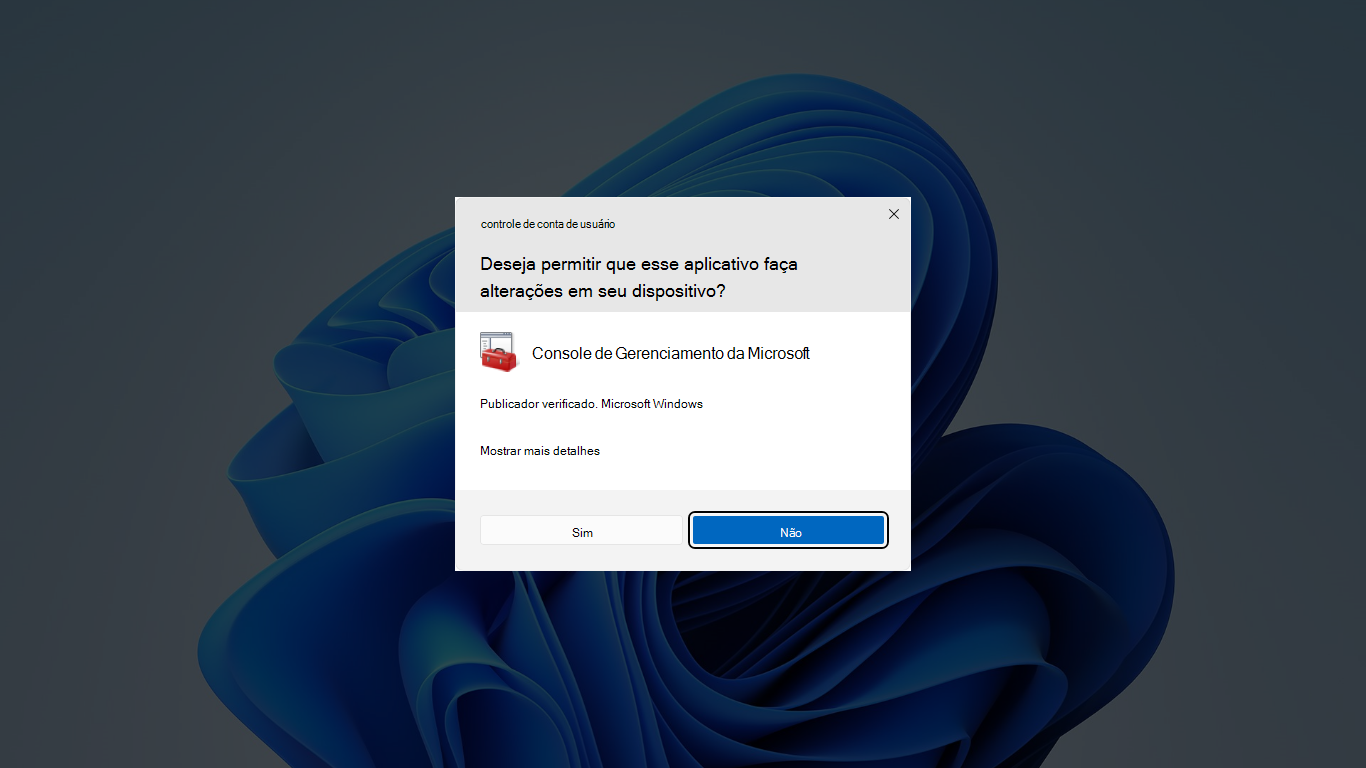

Assim que o malware consegue firmar base, acontece downloads de scripts adicionais hospedados em plataformas legítimas, como AWS, Tencent Cloud, Backblaze, etc, mais uma vez disfarçando a atividade maliciosa como rotina legítima do sistema. Uma vez que estabelecidos, os payloads secundários iniciam o enfraquecimento do Controle de Conta do Usuário (UAC) modificando o registro ConsentPromptBehaviorAdmin responsável prompt de consentimento, facilitando a repetição de tentativas para executar o CMD com privilégios, até que obtenha sucesso ou o processo seja terminado.

Prompt do UAC pedindo consentimento

Prompt do UAC pedindo consentimento

No estágio final, a campanha envia instaladores MSI, novamente camuflados sob nomes legítimos porém não assinados, um indicador notável, que possibilitam o controle direto do sistema da vítima. Os pacotes incluem ferramentas como AnyDesk que libera o acesso remoto, consequentemente a exfiltração de dados, adição de outros malwares ou até usar a máquina para botnets.

Mitigações

Dentre as recomendações da Microsoft, estão:

- Fortalecer o controle de Endpoints, bloqueando ou restringindo execução de scripts em caminhos não confiáveis;

- Inspecionar tráfego para serviços em nuvem, mesmo em plataformas legítimas;

- Detecção de persistências, monitorando registros sob ‘HKLM\Software\Microsoft\Win’ e repetidas tentativas de alteração com o UAC;

- Educar usuários em engenharia social, treinando-os a identificar mensagens suspeitas em diferentes plataformas;

Fontes

1. https://www.microsoft.com/en-us/security/blog/2026/03/31/whatsapp-malware-campaign-delivers-vbs-payloads-msi-backdoors/

Categorias: Alerta, Ataques, Engenharia Social.