Complementando as informações sobre a campanha BRICKSTORM, sobre a qual falamos em postagem anterior.

Atribuída ao grupo UNC5221 (atores patrocinados pela China), BRICKSTORM está associada a múltiplas vulnerabilidades críticas em dispositivos de perímetro e em infraestruturas de acesso remoto. Embora BRICKSTORM em si não seja uma vulnerabilidade específica (ela é um malware do tipo “backdoor“), os atores exploram várias CVEs para obter acesso inicial aos ambientes das vítimas.

A seguir listamos todas as CVEs que apuramos estarem associadas a essa campanha. Nossa recomendação é que o leitor faça a gestão de vulnerabilidades e corrija ou mitigue essas vulnerabilidades, para evitar ser vítima dessa campanha.

Observação: os valores de EPSS foram levantados em 26/12/2025.

CVEs Explorados por UNC5221

1. CVE-2025-0282 e CVE-2025-0283 (Ivanti Connect Secure)

Tipo: Buffer Overflow / Autenticação.

Plataforma: Ivanti Connect Secure (“ICS”) VPN appliances.

Versões Afetadas: 22.7R2.5 e anteriores

Data de Divulgação: 8 de janeiro de 2025.

Severidade: Crítica

EPSS (CVE-2025-0282): 94.11% – Probabilidade muito alta de exploração nos próximos 30 dias.

EPSS (CVE-2025-0283): 22.99% – Probabilidade moderada de exploração nos próximos 30 dias.

Descrição: CVE-2025-0282 é um buffer overflow baseado em stack não autenticado que permite execução remota de código (RCE). Exploração bem-sucedida resulta em acesso não autenticado ao appliance VPN, levando a comprometimento potencial de toda a rede downstream.

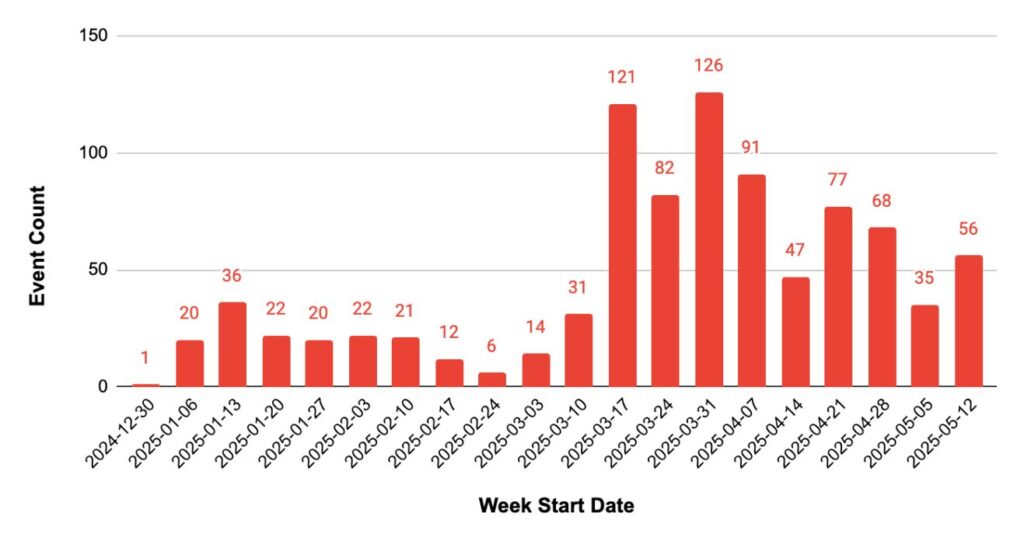

Exploração por UNC5221: Zero-day exploitation começou em meados de dezembro de 2024. Após exploração, UNC5221 implanta múltiplas famílias de malware customizado incluindo ZIPLINE, THINSPOOL, LIGHTWIRE e WARPWIRE.

Técnicas Pós-Exploração:

- Desabilitar SELinux;

- Bloquear syslog forwarding via iptables;

- Remontar drive como read-write;

- Implantar web shells em

getComponent.cgierestAuth.cgi; - Usar PHASEJAM dropper para modificações persistentes;

- Simular atualizações do sistema para evitar detecção.

2. CVE-2025-22457 (Ivanti Connect Secure)

Tipo: Buffer Overflow.

Plataforma: Ivanti Connect Secure VPN appliances.

Versões Afetadas: 22.7R2.5 e anteriores, 9.x (end of life).

Data de Divulgação: 3 de abril de 2025.

Severidade: Crítica.

EPSS: 49.13% – Probabilidade moderada-alta de exploração nos próximos 30 dias

Descrição: Buffer overflow que permite execução remota de código. Exploração bem-sucedida resulta em RCE no appliance VPN.

Exploração por UNC5221: Exploração ativa observada desde março de 2025. Após exploração inicial, UNC5221 implanta BRICKSTORM e outras ferramentas de backdoor para manter acesso persistente.

3. CVE-2023-46805 (Ivanti Connect Secure)

Tipo: Authentication Bypass.

Plataforma: Ivanti Connect Secure VPN.

Data de Descoberta: Dezembro de 2023.

Severidade: Crítica.

EPSS: 94.37% – Probabilidade muito alta de exploração nos próximos 30 dias.

Descrição: Bypass de autenticação que permite acesso não autorizado ao appliance.

Exploração por UNC5221: Explorado desde dezembro de 2023 como parte de campanha de longa duração. Combinado com CVE-2024-21887 para obter acesso inicial.

Malware Implantado: ZIPLINE (passive backdoor), THINSPOOL (dropper), LIGHTWIRE (web shell), WARPWIRE (credential harvester).

4. CVE-2024-21887 (Ivanti Connect Secure)

Tipo: Command Injection.

Plataforma: Ivanti Connect Secure VPN.

Data de Descoberta: 2023-2024.

Severidade: Crítica.

EPSS: 94.41% – Probabilidade muito alta de exploração nos próximos 30 dias.

Descrição: Injeção de comando que permite execução de comandos arbitrários.

Exploração por UNC5221: Explorado em conjunto com CVE-2023-46805 para obter acesso inicial e executar código malicioso.

5. CVE-2023-4966 (Citrix NetScaler ADC/Gateway)

Tipo: Divulgação de Informação Sensível / Buffer Overflow.

Plataforma: Citrix NetScaler ADC e NetScaler Gateway appliances.

Severidade: Crítica.

EPSS: 94.35% – Probabilidade muito alta de exploração nos próximos 30 dias.

Exploração por UNC5221: Zero-day exploitation documentado. Parte do histórico de UNC5221 de exploração de zero-days em dispositivos edge.

Relação com BRICKSTORM

Como já mencionado, BRICKSTORM não é uma vulnerabilidade específica, mas sim um malware backdoor implantado após exploração bem-sucedida de uma das CVEs acima. O fluxo típico de ataque é:

- Acesso Inicial: Exploração de CVE em dispositivo edge (Ivanti, NetScaler, etc.).

- Implantação de Malware: Após RCE, UNC5221 implanta BRICKSTORM ou outras ferramentas de backdoor.

- Persistência: BRICKSTORM estabelece comunicação C2 criptografada e permite movimento lateral.

- Movimento Lateral: BRICKSTORM facilita acesso a VMware vCenter, controladores de domínio e outros sistemas críticos.

Ecosistema de Malware Associado

UNC5221 utiliza um ecosistema de malware sofisticado chamado SPAWN, que inclui:

- SPAWNANT: Installer/loader.

- SPAWNMOLE: Tunneler para movimento lateral.

- SPAWNSNAIL: SSH backdoor.

- SPAWNCHIMERA: Variante adicional

- ZIPLINE: Passive backdoor.

- THINSPOOL: Dropper.

- LIGHTWIRE: Web shell.

- WARPWIRE: Credential harvester.

- PHASEJAM: Dropper específico para Ivanti.

- BRICKSTORM: Backdoor para VMware e Windows.

Padrão Operacional de UNC5221

- Foco em Edge Devices: Preferência consistente por exploração de vulnerabilidades em appliances de perímetro (VPN, load balancers, etc.).

- Zero-Day Exploitation: Histórico de acesso e exploração de vulnerabilidades zero-day.

- Desenvolvimento Ativo: Contínuo desenvolvimento e modificação de malware.

- Ofuscação de Origem: Uso de redes de appliances comprometidos (Cyberoam, QNAP, ASUS routers) para mascarar origem real.

- Movimento Lateral Sofisticado: Após acesso inicial, movimento lateral para infraestrutura crítica com mínima telemetria

- Persistência de Longo Prazo: Tempo médio de permanência não detectada de 393 dias.

O Tempo médio de permanência não detectada do BRICKSTORM é de 393 dias

Recomendações

- Manter patches atualizados em todos appliances edge.

- Implementar monitoramento especializado em dispositivos VPN e load balancers.

- Usar MFA em todos acessos administrativos.

- Implementar segmentação de rede adequada.

- Monitorar atividades de reconhecimento (requisições sequenciais de versão).

- Realizar busca ativa (hunt) por artefatos de BRICKSTORM em VMware vCenter.

Referências

- Google Threat Intelligence Group. “Ivanti Connect Secure VPN Targeted in New Zero-Day Exploitation.” 8/12/2025

- Google Threat Intelligence Group. “Suspected China-Nexus Threat Actor Actively Exploiting Critical Ivanti Connect Secure Vulnerability (CVE-2025-22457).” 3/04/2025

- Mandiant Services. “Another BRICKSTORM: Stealthy Backdoor Enabling Espionage into Tech and Legal Sectors.” 24/09/2025

- CISA. “BRICKSTORM Backdoor – Malware Analysis Report (AR25-338A).” 19/12/2025

Adriano Mauro Cansian, Doutor em Física Computacional e Professor Associado e pesquisador da UNESP – Universidade Estadual Paulista, possui 30 anos de experiência em pesquisa, desenvolvimento e ensino de segurança cibernética. Fundador e coordenador do Laboratório ACME! Cybersecurity Research, e revisor das revistas “Computers & Security” e “International Journal of Forensic Computer Science“, consultor e membro de vários comitês e organizações técnicas para promover a pesquisa em segurança da informação, além de atuar como voluntário em organizações de governança da Internet.